Warum universelle KI-Agenten an AIFMD-Compliance scheitern

- OpenClaw hat 7+ CVEs in den ersten zwei Monaten — darunter ein CVSS 8.8 One-Click RCE.

- 42.900 exponierte Instanzen in 82 Ländern mit offengelegten API-Schlüsseln.

- NVIDIAs NemoClaw ergänzt Sandboxing, adressiert aber keine einzige AIFMD-spezifische Anforderung.

- AIFMD-Compliance erfordert Mandantentrennung, Filing-Zustandsmaschinen, XSD-Validierung, NCA-Protokolle und unveränderliche Audit Trails — nichts davon existiert in irgendeinem universellen Agent-Framework.

- Wer „AIFMD-Tools“ auf OpenClaw baut, ersetzt es. Die Fachlogik ist das Produkt.

Der Aufstieg autonomer KI-Agenten — angeführt durch OpenClaw mit über 250.000 GitHub-Sternen — hat Fondsmanager und Compliance-Teams dazu veranlasst, eine naheliegende Frage zu stellen: Können wir einen universellen KI-Agenten für das AIFMD-Meldewesen einsetzen?

Die kurze Antwort lautet: Nein. Nicht heute, und nicht ohne fundamentale architektonische Änderungen, die den Einsatz eines universellen Frameworks ad absurdum führen. Dieser Artikel erklärt, warum.

1. Das Sicherheitsproblem ist nicht theoretisch

Die Sicherheitsbilanz von OpenClaw ist für regulierte Finanzunternehmen disqualifizierend.

Die Control UI von OpenClaw vertraut einem gatewayUrl-Parameter aus dem Query-String und stellt automatisch eine WebSocket-Verbindung her — ohne Bestätigung durch den Benutzer —, wobei Authentifizierungsdaten an den vom Angreifer kontrollierten Server übermittelt werden. Ein einziger bösartiger Link verschafft dem Angreifer Operator-Zugang zum Agent-Gateway und ermöglicht beliebige Konfigurationsänderungen sowie Remote Code Execution auf dem Host.

Betroffen: alle Versionen vor 2026.1.29 · CWE-669 (Incorrect Resource Transfer Between Spheres)

Sechs weitere Schwachstellen

Sicherheitsforscher legten anschließend sechs weitere Schwachstellen offen — darunter Server-Side Request Forgery (SSRF), fehlende Authentifizierung an API-Endpunkten und Path-Traversal-Lücken mit Schweregraden von mittel bis hoch.

42.900 exponierte Instanzen

Zwischen Januar und Februar 2026 identifizierten Sicherheitsfirmen über 42.900 öffentlich erreichbare OpenClaw-Instanzen in 82 Ländern. Viele liefen mit Standardkonfiguration und legten API-Schlüssel, Umgebungsvariablen und Datenbank-Zugangsdaten für Prompt-Injection-Angriffe offen.

Reaktion der Aufsichtsbehörden

Chinas Ministerium für Industrie und Informationstechnologie sprach formale Warnungen aus. Südkoreanische Technologieunternehmen verboten OpenClaw intern. Ciscos Security-Team bezeichnete es als „einen Sicherheitsalptraum“.

Für jeden Fondsmanager, der der AIFMD unterliegt, stellt der Einsatz eines Systems mit diesem Sicherheitsprofil für das regulatorische Reporting bereits für sich genommen einen Compliance-Verstoß dar. Artikel 18 der AIFMD II verlangt von AIFMs, Risikomanagementsysteme aufrechtzuerhalten, die „der Komplexität des Geschäfts angemessen“ sind. Ein System mit bekannten RCE-Schwachstellen gegen produktive Fondsdaten zu betreiben, besteht diesen Test offensichtlich nicht.

2. AIFMD erfordert fachspezifische Kontrollen, keine generischen Leitplanken

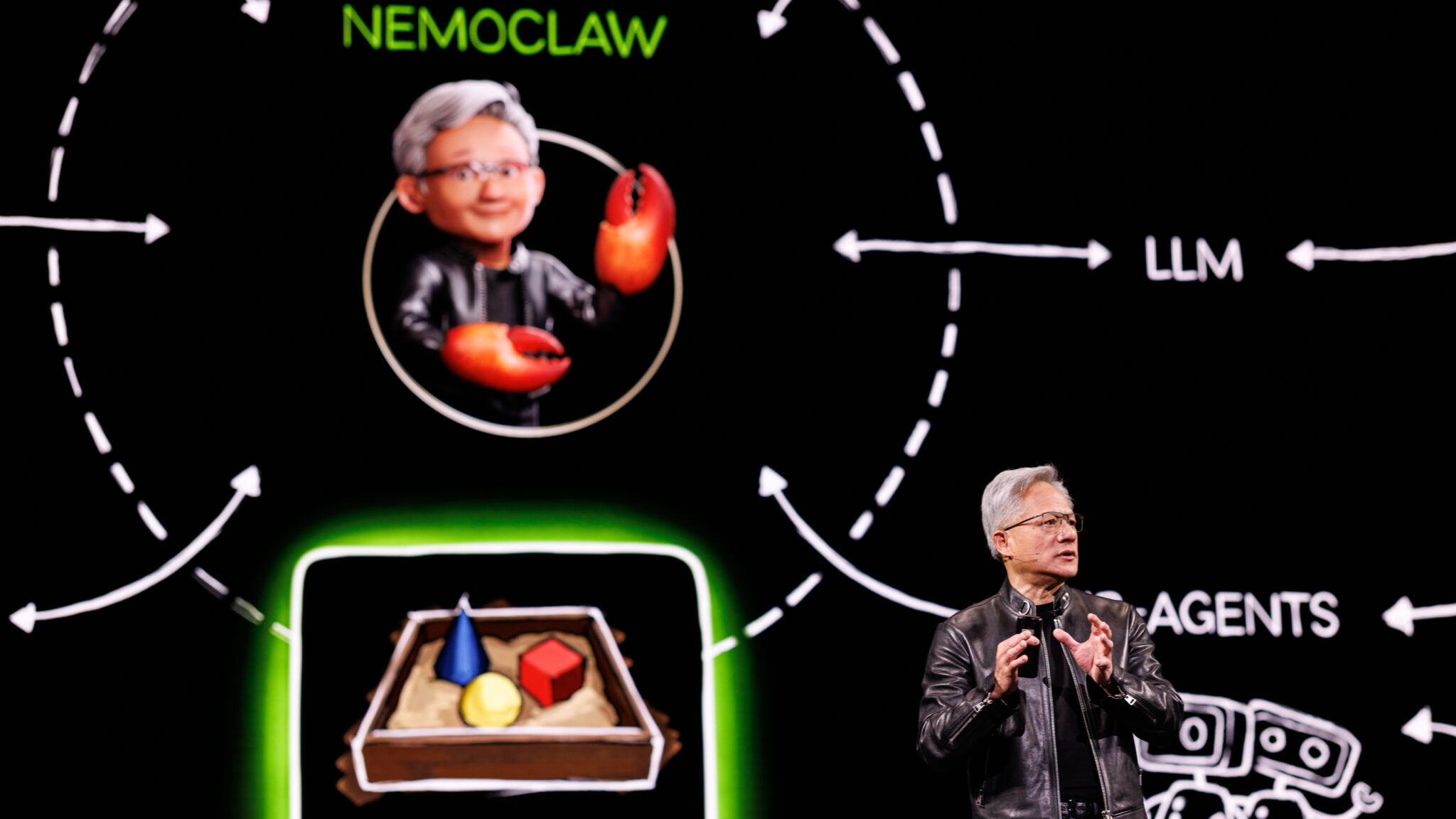

Auf der GTC am 16. März stellte Jensen Huang NemoClaw mit einem einfachen Pitch vor: „Es findet OpenClaw, lädt es herunter, baut Ihnen einen KI-Agenten.“ Er nannte OpenClaw „definitiv das nächste ChatGPT“.

NVIDIAs NemoClaw ist eine Open-Source-Sicherheitsschicht für OpenClaw, das autonome KI-Agent-Framework des österreichischen Entwicklers Peter Steinberger, das mittlerweile von einer unabhängigen 501(c)(3)-Stiftung verwaltet wird. NemoClaw ist ein MIT-lizenziertes TypeScript-Plugin, das sich über openclaw.plugin.json in OpenClaw installiert. Es erweitert OpenClaw — es ersetzt es nicht. Die zugrundeliegende Agent-Runtime, das Tool-Ausführungsmodell und die Datenverarbeitung bleiben in der Verantwortung von OpenClaw. (Quelle: github.com/NVIDIA/OpenShell)

NemoClaw existiert zu einem großen Teil, weil OpenClaw mit schwerwiegenden Sicherheitslücken ausgeliefert wurde (siehe Abschnitt 1 oben). Das Enterprise-Sandboxing, die richtlinienbasierten Leitplanken und das Privacy-Routing, die es hinzufügt, sind technisch beeindruckend — und für AIFMD-Compliance völlig unzureichend.

Was NemoClaw bietet

| Kontrolle | Beschreibung |

|---|---|

| OpenShell Sandbox | 4-Schichten-Kernel-Isolation: Landlock-Dateisystembeschränkungen, seccomp-Syscall-Filterung, Netzwerk-Namespaces, Container-Level-Prozessisolation |

| Privacy-Router | Fängt ausgehende Inferenz-Aufrufe ab; leitet über genehmigte Backends (NVIDIA Cloud, lokales NIM, lokales vLLM) |

| Operator-Freigabe-Gates | Neuartige ausgehende Netzwerkanfragen werden in der Text-UI zur Operator-Freigabe angezeigt. Hinweis: Dies sind Infrastruktur-Freigaben („api.openai.com zulassen?“), keine fachspezifischen regulatorischen Freigaben |

| Deklarative Policies | Versionskontrollierte, auditierbare Netzwerk-/Dateisystem-/Prozessregeln; Hot-Reload zur Laufzeit |

| Nemotron-Modelle | Evaluiert automatisch die lokale Hardware; deployt Nemotron lokal, wenn ausreichend GPU-Ressourcen vorhanden sind |

Plattformbeschränkungen: NemoClaw erfordert Ubuntu 22.04+, Docker und eine frische OpenClaw-Installation. Kein Support für Windows Server oder RHEL. Kein automatisches Model-Failover — fällt das konfigurierte Modell aus, stoppt der Agent vollständig. Alpha-Software mit dokumentierter Instabilität.

Was AIFMD tatsächlich verlangt

| Anforderung | AIFMD-Artikel | Bedeutung für KI-Agenten |

|---|---|---|

| Mandantentrennung | Art. 8 | Jede Datenbankabfrage, jeder API-Aufruf, jeder Audit-Log-Eintrag muss auf einen einzelnen AIFM beschränkt sein. Mandantenübergreifende Datenlecks sind ein Aufsichtsverstoß. |

| Unveränderlicher Audit Trail | Art. 46 | Jede Aktion des Agenten muss mit Zeitstempel, Benutzer, Mandant und vollständigen Ein-/Ausgabedaten protokolliert werden. Aufbewahrungspflicht von mindestens 5 Jahren. |

| Filing-Zustandsmaschine | Art. 24 | Annex IV Meldungen folgen einem strikten Lebenszyklus: Entwurf → validiert → eingereicht → bestätigt. Kein Überspringen von Schritten. Jeder Übergang muss auditierbar sein. |

| Optimistisches Locking | Art. 18 | Gleichzeitiger Zugriff auf Filing-Datensätze darf keine Datenkorruption verursachen. Erfordert Locking auf Anwendungsebene. |

| NCA-spezifische Protokolle | Art. 24 + NCA | BaFin: WS-Security SOAP. FCA: Gabriel. AMF: Geco. Jede NCA hat unterschiedliche Einreichungsformate und Authentifizierungsmechanismen. |

| XSD-Validierung | ESMA technische Standards | Annex IV XML muss vor der Einreichung gegen AIFMD_DATAIF_V1.2.xsd validiert werden. Ungültiges XML löst Rückfragen der Aufsicht aus. |

| Datensouveränität | DSGVO + national | Investoren-PII dürfen den Rechtsraum nicht ohne DSGVO-Art. 46-Transfermechanismen verlassen. |

NemoClaws Sandboxing — selbst mit vier Kernel-Level-Isolationsschichten — adressiert keine einzige dieser Anforderungen. Landlock kann Dateisystempfade einschränken; es kann nicht erzwingen, dass jede SQL-Abfrage einen tenant_id-Filter enthält. Der Privacy-Router kann Inferenz-Aufrufe abfangen; er kann nicht validieren, dass Annex IV XML dem AIFMD_DATAIF_V1.2.xsd-Schema der ESMA entspricht. Seccomp kann gefährliche Syscalls blockieren; es kann nicht die von Artikel 24 geforderte Filing-Zustandsmaschine implementieren. NemoClaws Operator-Freigabe-Gates fragen: „Soll der Agent diese URL aufrufen?“ — nicht: „Soll diese Meldung an die BaFin eingereicht werden?“ Man kann sich nicht per seccomp zur Compliance durcharbeiten.

3. Der Trugschluss des „Compliance Claw“

Manche argumentieren, die Erweiterbarkeit von OpenClaw ermögliche es, einen „AIFMD Compliance Claw“ zu bauen — ein Toolset mit Prompts auf dem Agent-Framework. Dieses Argument unterschätzt die erforderliche fachliche Tiefe:

- 14+ spezialisierte Tools — nicht „Datenbank abfragen“ und „Web durchsuchen“, sondern

generate_annex_iv,validate_annex_iv_xml,check_eligibility,transition_filing,screen_investor,check_deadlines— jedes mit AIFMD-spezifischer Geschäftslogik. - Datenbankschema-Kenntnis — der Agent muss die Beziehungen zwischen Fondsstrukturen, Investoren, Beständen, Meldungen, Delegationsvereinbarungen und Liquiditätsmanagement-Tools verstehen. PE/VC Closed-End-Fonds nutzen zugesagtes Kapital als AUM-Basis. Mehrwährungsberechnungen müssen in EUR umgerechnet werden.

- Bestätigungs-Gates — das Erstellen einer Meldung oder der Übergang zu „eingereicht“ sind unwiderrufliche regulatorische Aktionen. Der Agent muss pausieren und eine menschliche Freigabe verlangen. Universelle Frameworks kennen kein Konzept für aktionsspezifische Bestätigungs-Gates.

- PII-Handling — Investorennamen, Steuer-IDs und LEIs müssen vor der Übertragung an Cloud-LLMs entfernt werden. Das geschieht auf der Tool-Ergebnis-Ebene, nicht auf der Netzwerkebene, weil der Agent Investoren in seiner Argumentation referenzieren muss, während ihre Identität bei der Übertragung geschützt wird.

- SQL-Sicherheit — schreibgeschützte SELECT-Abfragen gegen eine Whitelist zugelassener Tabellen. Kein Zugriff auf

users,refresh_tokensoderlogin_attempts. Jede Abfrage muss einentenant_id-Filter unddeleted_at IS NULLfür weich gelöschte Tabellen enthalten.

All das auf OpenClaw aufzubauen nutzt OpenClaw nicht — es ersetzt es. Die Agent-Runtime wird zu einer dünnen Hülle um fachspezifischen Code, der überall laufen könnte.

4. Wie zweckgebundene AIFMD-Compliance aussieht

Caelith wurde von Grund auf für AIFMD-Compliance entwickelt. Jede architektonische Entscheidung spiegelt regulatorische Anforderungen wider — keine nachträglich aufgesetzten Leitplanken.

Mandantentrennung by Design

Jede Datenbankabfrage ist auf einen Mandanten beschränkt. Es gibt keinen Codepfad, der mandantenübergreifend auf Daten zugreifen kann. Dies wird auf der Abfrageebene erzwungen (queryWithTenant für Positionsparameter, queryInTenantContext für benannte Parameter) — nicht auf der Netzwerkebene.

Unveränderlicher Audit Trail

Jede Agent-Aktion wird protokolliert — Tool-Aufrufe, Bestätigungsanfragen, Bestätigungsantworten, Filing-Zustandsübergänge. Audit-Datensätze enthalten Mandanten-ID, Benutzer-ID, Zeitstempel, Aktionstyp und vollständige Ein-/Ausgabe-Payloads. Der Audit Trail ist pro Sitzung, pro Benutzer und pro Meldung abfragbar.

Filing-Zustandsmaschine

Meldungseinreichungen folgen einem strikten Lebenszyklus, der auf Anwendungsebene erzwungen wird:

Jeder Übergang wird validiert. Das Überspringen von Schritten ist nicht möglich. Das Tool transition_filing erfordert eine explizite menschliche Bestätigung. Zustandsübergänge nutzen optimistisches Locking, um gleichzeitige Datenkorruption zu verhindern.

NCA-spezifische Einreichung

Caelith implementiert NCA-spezifische Einreichungsprotokolle — einschließlich der WS-Security SOAP-Schnittstelle der BaFin mit Dry-Run-Modus zum Testen. Das System unterstützt heute 8 NCAs: BaFin (DE) und CSSF (LU) automatisiert, AT/FR/NL/IE/IT/ES manueller XML-Upload.

XSD-Validierung

Jedes generierte Annex IV XML-Dokument wird vor der Einreichung gegen das offizielle AIFMD_DATAIF_V1.2.xsd-Schema der ESMA validiert. Validierungsfehler werden mit spezifischem Feld-Level-Feedback angezeigt.

Datensouveränität

Caelith unterstützt mehrere LLM-Backends — Claude (Anthropic), GPT-4o (OpenAI), Nemotron (lokal) und MiniMax — einschließlich vollständigem On-Premises-Betrieb. Für Kunden, die keine Daten an US-gehostete Cloud-LLMs senden können, läuft Caelith vollständig auf lokaler Infrastruktur und stellt sicher, dass Investoren-PII niemals das Netzwerk des Kunden verlassen.

5. Das Fazit

| Dimension | OpenClaw + NemoClaw | Caelith |

|---|---|---|

| Sicherheitslage | 7+ CVEs in 2 Monaten, 42.000+ exponierte Instanzen | Null öffentliche CVEs, Mandantentrennung von Tag 1 |

| AIFMD-Fachwissen | Keines | Vollständiger Annex IV Lebenszyklus, 8 NCAs, XSD-Validierung |

| Audit Trail | Generisches Logging | Regulierungskonform: pro Tool, pro Sitzung, pro Meldung |

| Filing-Workflow | Keiner | Erzwungene Zustandsmaschine mit Bestätigungs-Gates |

| Datensouveränität | NemoClaw Privacy-Router (Alpha) | Multi-Provider-Backend, On-Premises Modell-Support |

| Produktionsreife | Alpha (NVIDIAs eigene Beschreibung) | Produktionsbereit, deutscher BaFin-Pilot |

| Regulatorische Kontrollen | Generisches Sandboxing | Mandantentrennung, PII-Stripping, SQL-Whitelisting, optimistisches Locking |

| Model-Failover | Keines — Agent stoppt bei Modellausfall | Automatische Fallback-Kette über 4 Provider |

| Plattform-Support | Nur Ubuntu 22.04+, erfordert Docker | Jede Plattform (Node.js), Cloud oder On-Premises |

Universelle KI-Agent-Frameworks sind leistungsstarke Werkzeuge für universelle Aufgaben. AIFMD-Compliance ist keine universelle Aufgabe. Sie erfordert fachspezifische Kontrollen, die sich nicht nachträglich aufsetzen lassen — sie müssen ins Fundament eingebaut sein.

Caelith ist eine Multi-Tenant AIFMD-Compliance-Plattform mit integriertem KI-Agenten für regulatorisches Reporting, Annex IV Generierung und NCA-Meldungseinreichung. Entwickelt in Deutschland. Konzipiert für europäische Fondsmanager.

Zweckgebundene Compliance in Aktion

Sehen Sie, wie Caeliths KI-Agent einen Annex IV Bericht generiert, gegen das ESMA XSD-Schema validiert und an die BaFin einreicht — mit vollständigem Audit Trail. Kein OpenClaw erforderlich.

Demo anfragen →